Ihre Cloud-Strategie 2025: Neue Studie liefert wichtige Tipps!

02.07.2025 | 11:30 Uhr | von Claudio Las Casas

Reduzierung von Komplexität, konsequente Schulung von Mitarbeitern, ganzheitliche Strategien und Datenschutz lauten die Empfehlungen aus Thales aktueller Studie zur Cloud-Sicherheit im Jahr 2025 [1]. Hierfür befragt wurden fast 3200 Großkonzerne (bzw. IT- und Sicherheitsexperten) aus 20 Ländern.

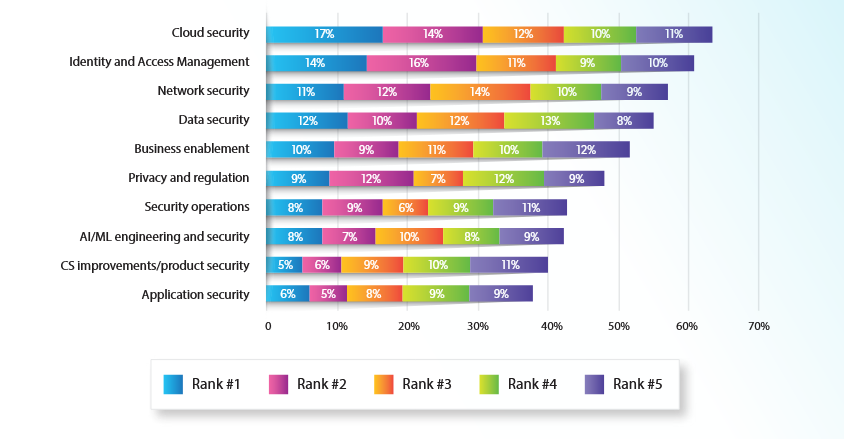

Rund 64% aller teilgenommenen Unternehmen stufen die Cloud-Sicherheit in diesem Jahr als eine ihrer Top-5-Prioritäten ein, noch vor zentralen Themen wie dem Identitäts- und Zugangsmanagement oder der Netzwerksicherheit. Trotz hoher Investitionen beschreibt die verlässliche Absicherung von Cloud-Infrastrukturen zur Zeit die Top-Herausforderung für große Unternehmen.

Abb. 1: "Most pressing security disciplines" | Screenshot, Thales Cloud Security Study 2025, Seite 6

Multi- und Hybrid-Cloud sind auf dem Vormarsch - mit Herausforderungen im Gepäck

Als das Kernproblem hierbei gilt die Bewältigung der Komplexität sogenannter Multi-Clouds und Hybrid-Umgebungen. 80% der befragten Unternehmen gaben an, auf mehr als einen Cloud-Anbieter zu setzen. Circa 60% nutzen bereits mehr als fünf Erkennungs-Tools für Sicherheits-Anwendungen wie CSPM (Cloud Security Posture Management), CWPP (Cloud Workload Protection Platform), DLP (Data Loss Prevention) etc.

Doch eine reine Erkennung von Sicherheitsvorfällen reicht nicht aus. Viel wichtiger sind Sicherheitskonzepte beim Einsatz von Cloud-Lösungen. Nur acht Prozent der Unternehmen gaben an, eine umfangreiche Verschlüsselung ihrer Unternehmensdaten in der Cloud vorzunehmen. Einfache Sicherheitsprobleme können dadurch im kritischen Abfluss von Daten aus der Cloud münden.

Was bedeuten Multi-Cloud und Hybrid-Cloud?

Als Multi-Clouds werden parallele Nutzungen von zwei oder mehr externen Cloud-Diensten bezeichnet. Bei größeren Unternehmen kann es beispielsweise zu einer Kombination mehrer Cloud-Anbieter wie AWS, Google Cloud und Microsoft Azure kommen.

In einem optimierten Multi-Cloud Szenario liegen Anwendungen und Unternehmensdaten bei einem bestimmten Anbieter, während es für die Ausfallsicherheit noch weitere synchronisierte Speicherorte gibt, auf die Mitarbeiter im Ernstfall zurückgreifen. Ausfallsicherheit stärkt Resilienz und Kontinuität. Wir bei aipi setzen in diesem Zusammenhang ebenfalls auf georedundante Speicherung. Neben Ausfallsicherheit sprechen weitere Vorteile für Hybrid-Umgebungen: Geschäftskontinuität, Compliance, regionale Latenzoptimierung oder auch die gezielte Vermeidung einer bestimmten Anbieterbindung (Vendor lock-in).

Bei Hybrid-Clouds wiederum bildet sich die Kombination von interner und externer, öffentlicher Cloud ab. Die typische Motivation hinter der Nutzung hybrider Cloud-Systeme ist die Kombination der Vorteile beider Modelle: Einerseits existiert die Kontrolle und Sicherheit der privaten Cloud, d.h. der lokal im Unternehmen gespeicherten Daten. Diese wird zum anderen kombiniert mit der Kosteneffizienz und Skalierbarkeit einer öffentlichen Cloud-Lösung. Typische Anwendungsszenarien hybrider Cloud-Architekturen sind beispielsweise DNS, Edge Computing Integration, Datensicherung, Entwicklung und Testing oder das Abfangen von Auslastungsspitzen (Bursting).

Die beiden genannten Kombinationen unterschiedlicher Dienste resultieren bei vielen Unternehmen bereits heute in einer unübersichtlichen Sicherheitslandschaft, begleitet von einer unkontrollierten Verbreitung von Tools.

Zunehmende Komplexität, neue Angriffsvektoren und der Dauerbrenner Faktor Mensch

Bis zu durchschnittlich 85 SaaS-Anwendungen nutzen Unternehmen, die an der Thales Cloud Security Studie teilnahmen. Aus der bloßen Gemengelage heraus entstehen Risiken wie ein Verlust der Kontrolle über Zugriffe oder auch Schwierigkeiten zu bloßer Datensichtbarkeit. Das Phänomen hierzu wird als „SaaS-Tool-Sprawl“ bezeichnet (sinngemäß „SaaS-Schwemme“).

Innerhalb der beobachteten Bedrohungslandschaft zeigte sich, dass öffentliche Cloud-Ressourcen aktuell populäre Angriffsvektoren für Cyberkriminelle bieten. Das größte Risiko liege aktuell bei gestohlenen Zugangsdaten, gefolgt von Schwachstellen im Code und an dritter Stelle Fehlern, die sich aus dem altbekannten Faktor Mensch ergeben.

44% der Teilnehmenden [2] erlebten bereits in den Auswertungen der vorangegangenen Studie eine Datenschutzverletzung im Zusammenhang mit genutzten Cloud-Diensten, 14% der Unternehmen hatten sogar in den vergangenen 12 Monaten bereits einen Vorfall zu verzeichnen. 31% der Cloud-Verletzungen konnten dabei auf Anwenderfehler und Fehlkonfigurationen zurückgeführt werden. Um den Faktor Mensch zu kompensieren, müssen Mitarbeiter verlässlich geschult werden.

Cloud-Security: Was Sie jetzt tun können um Ihre Unternehmensdaten im Cloud-Zeitalter zu schützen

Studien wie die von Thales zur Cloud-Security erlauben Einblicke in aktuelle und kommende Herausforderungen der Unternehmens-IT. Mit frühen Adaptionen erforschen große, finanzstarke Konzerne, stets pionierhaft Chancen und Risiken in neuen Technologielandschaften. Die aktuelle Thales-Studie zeigt dabei sehr deutlich die Risiken auf, die sich bei verstärkter Cloud-Nutzung grundsätzlich ergeben. Insbesondere von den gemachten Fehlern können sämtliche Unternehmen dankbar lernen.

Zwei Fragen, die sich dadurch stellen, lauten: Was muss wirklich in die Cloud und gibt es dazu auch schon ein Sicherheitskonzept? Damit Ihre Reise durch die Clouds erfolgreich wird, haben wir die Studie dahingehend untersucht, was Sie jetzt tun können, um mit Ihrer Cloud-Strategie auf der sicheren Seite zu stehen:

Vier zentrale Handlungsempfehlungen für Ihre Cloud-Sicherheit

| Komplexität reduzieren | Schulung von Mitarbeitern | Ganzheitliche Strategie | Daten schützen |

|---|---|---|---|

| Konsolidierung Ihrer Tool-Landschaft im Unternehmen, um eine einheitliche Sicherheitsarchitektur zu etablieren. | Stärken Sie das Bewusstsein für Sicherheitsrisiken und Best-Practices bei allen Mitarbeitern, die mit Cloud-Diensten arbeiten. | Integrieren Sie Sicherheit über alle Cloud- und On-Prem-Umgebungen hinweg. | Implemetieren Sie starke Verschlüsselung und Identitätsmanagement (MFA). |

Nur 42% aller Studienteilnehmer halten die Handhabung von Verschlüsselung und Passwortverwaltung im Unternehmen für ausreichend. Verschlüsseln Sie Ihre Daten in der Cloud? Welche Lösung nutzen Sie für ein verlässliches und sicheres Passwortmanagement? Wussten Sie, dass aipi Ihnen mit dem Vaultwarden Passwort-Safe bereits die perfekte On-Premise-Lösung zur Passwortverwaltung anbietet?

Vereinbaren Sie ganz unkompliziert Ihre kostenlose Erstberatung zum Thema IT-Sicherheit und erfahren wie aipi Ihr Sicherheitsmanagement mit dem Vaultwaren Passwort-Safe auf ein neues Level hebt!

Quellen:

[1] https://cpl.thalesgroup.com/sites/default/files/content/cloud-security/2025/2025-thales-cloud-security-study.pdf

[2] https://www.infosecurity-magazine.com/news/cloud-breaches-half-organizations/

Glossar für diesen Beitrag:

- Angriffsvektor:

- Eine Methode oder ein Pfad, den ein Angreifer nutzen kann, um sich Zugang zu einem System oder Netzwerk zu verschaffen und eine Cyberattacke durchzuführen.

- AWS (Amazon Web Services):

- Ein umfassendes, weit verbreitetes Cloud-Computing-Dienstleistungsangebot von Amazon, das Rechenleistung, Speicher, Datenbanken und viele weitere Services bereitstellt.

- Azure:

- Die Cloud-Computing-Plattform von Microsoft, die eine breite Palette von Diensten für die Erstellung, Bereitstellung und Verwaltung von Anwendungen über ein globales Netzwerk von Rechenzentren bietet.

- Bursting:

- Eine Technik, bei der eine Anwendung bei Bedarf temporär von einer Private Cloud in eine Public Cloud "platzt", um zusätzliche Ressourcen zur Bewältigung von Spitzenlasten zu nutzen.

- CSPM (Cloud Security Posture Management):

- Tools, die kontinuierlich Cloud-Umgebungen auf Fehlkonfigurationen, Compliance-Verstösse und Sicherheitslücken überprüfen. Beispiele lauten Microsoft Defender for Cloud, Palo Alto Networks Prisma Cloud oder AWS Security Hub.

- CWPP (Cloud Workload Protection Platform):

- Lösungen, die Workloads (wie virtuelle Maschinen, Container und serverlose Funktionen) schützen, die in der Cloud ausgeführt werden. Beispiele lauten AWS GuardDuty, Orca Security oder Trend Micro Deep Security.

- DLP (Data Loss Prevention):

- Technologien und Prozesse, die darauf abzielen, den Verlust, Missbrauch oder unautorisierten Zugriff auf sensible Daten zu verhindern. Typische Beispiele für DLP-Lösungen lauten Google Cloud DLP, Microsoft Purview Information Protection (MIP) oder Symantec Data Loss Prevention von Broadcom.

- Hybrid-Cloud:

- Eine Cloud-Computing-Umgebung, die eine Mischung aus On-Premise-Infrastruktur (Private Cloud), Private Cloud-Diensten und Public Cloud-Diensten nutzt, wobei die Plattformen miteinander verbunden sind.

- Multi-Cloud:

- Die Nutzung von Cloud-Diensten von mehreren Cloud-Anbietern (z.B. AWS, Azure und Google Cloud) innerhalb einer Organisation.

- On-Premise:

- Bezieht sich auf Software und IT-Infrastruktur, die direkt auf den physischen Servern eines Unternehmens vor Ort installiert und betrieben werden, im Gegensatz zu Cloud-basierten Diensten.

- Passwortsafe:

- Eine Software oder ein Dienst, der Passwörter und andere vertrauliche Zugangsdaten sicher verschlüsselt und speichert, um sie vor unbefugtem Zugriff zu schützen.

- Private-Cloud:

- Eine Cloud-Computing-Umgebung, die exklusiv für eine einzelne Organisation betrieben wird. Sie kann On-Premise oder von einem Drittanbieter gehostet werden.

- Public-Cloud:

- Eine Cloud-Computing-Umgebung, bei der Cloud-Dienste und die zugrunde liegende Infrastruktur von einem Drittanbieter betrieben und über das Internet einer breiten Öffentlichkeit oder mehreren Kunden angeboten werden.

- SaaS-Sprawl:

- Das Phänomen, dass Unternehmen eine übermässig grosse und oft unübersichtliche Anzahl von Software-as-a-Service (SaaS)-Anwendungen nutzen, was zu Herausforderungen bei Sicherheit, Kostenkontrolle und Management führen kann.